Votre question concerne quel type d'offre ?

Votre question concerne quel couloir Ségur ?

Votre question concerne quel dispositif Ségur ?

Votre question concerne quel produit ou service produit?

Votre question concerne quelle thématique ?

Les solutions référencées Ségur Vague 1 doivent couvrir les aspects suivants, entre autres :

- Génération et visualisation du CR-Bio en CDA R2 N3 auto-présentable ainsi qu’en PDF/A-1 et CDA R2 N1 conformément au CI-SIS, avec les informations structurées (INS, analyses en LOINC, commentaires, etc.), ainsi que les analyses éventuellement sous traitées, soit comme un PDF encapsulé à partir du CR Bio reçu par MSSANTÉ du sous-traitant, soit, en respect de la cible, avec une lecture du CDA R2 N3 et/ou du flux HL7 v2 IHE ILW généré par le sous-traitant ;

- Envoi systématique et automatisé au DMP, éventuellement via un connecteur partenaire, au format CDA R2 N3 et PDF en CDA R2 N1 (ce dernier n’étant prévu que pour une période transitoire de 2 ans, avec, au 1er janvier 2024, l’envoi au DMP uniquement du CDA R2 N3), selon le guide d’intégration DMP compatibilité (v2.4.0 ou supérieure), avec possibilité de modification / retrait de documents ;

- Envoi systématique et automatisé par MSSanté éventuellement via un connecteur partenaire, au format CDA R2 N3 et PDF/A-1), vers le patient et les professionnels correspondants, depuis une boîte aux lettres applicative du SGL, avec possibilité d’envoi de correctifs et de compléments, conformément au RGPD ;

- Pour le contexte hospitalier et dans la perspective d’un envoi au DMP et par MSSANTÉ éventuellement géré au travers de connecteurs et/ou du DPI, la capacité de transmettre au DPI les CDA R2 N3 / N1 et les PDF/A-1 via un flux HL7 v2 via des messages ORU/OUL (contexte profil IHE LTW), avec données de masquage et de connexion secrète pour les cas où c’est nécessaire (certaines analyses pour les patientes mineures, consultation d’annonce VIH, etc.) ;

Tous ces éléments sont précisés dans le paragraphe 2.2 du DSR Bio SGL Vague 1 : https://esante.gouv.fr/sites/default/files/media_entity/documents/DSR-BIO-SGL-Va1.pdf

Cette réponse vous a-t-elle été utile ?

L’information de remplacement d’un document reçu par la Messagerie Sécurisée de Santé est portée par l’élément relatedDocument. Cet élément précise l’identifiant du document à remplacer (voir # 3.5.5.23.2 du volet structuration minimale du CI-SIS v1.9).

Cette réponse vous a-t-elle été utile ?

Indépendament du Ségur, transmettre les documents en CDAR2 N1 par MSSanté et au DMP est aujourd'hui un minimum. Toutefois dans le cadre du Ségur, il n'y aura pas de financement en cas de non respect des exigences sur l'usage du CDAR2 N3 + PDF, car ceci est un point fondamental du couloir Biologie Médicale. Par ailleurs, nous rappelons que c'est bien le SGL qui structure le document au format CDAR2N3 et non la PFI qui, si elle est présente, se charge de l'envoi de ce document par MSSanté ou via le DMP.

Cette réponse vous a-t-elle été utile ?

Envoi systématique et automatisé au DMP, éventuellement via un connecteur partenaire, au format CDA R2 N3 et PDF en CDA R2 N1 (ce dernier n’étant prévu que pour une période transitoire de 2 ans, avec, au 1er janvier 2024, l’envoi au DMP uniquement du CDA R2 N3), selon le guide d’intégration DMP compatibilité (v2.4.0 ou supérieure), avec possibilité de modification / retrait de documents.

Cette réponse vous a-t-elle été utile ?

L'AF précise qu'il s'agit de l'envoi d'un message, sans imposer une pièce jointe. L'envoi doit être fait à l'adresse de test "reponse.automatique-test@patient.mssante.fr".

Cette réponse vous a-t-elle été utile ?

Non, les DSR vague 1 n'imposent pas un type d'inferface spécifique avec un opérateur MSSanté.

Cette réponse vous a-t-elle été utile ?

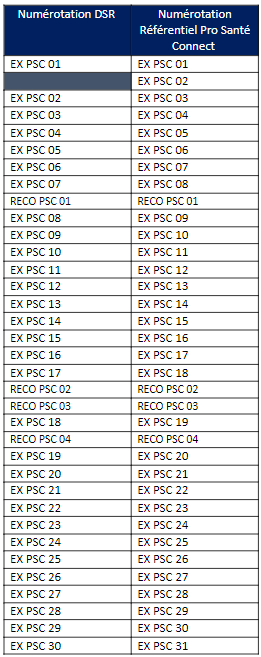

ERRATUM – Pour se référencer aux exigences du référentiel Pro Santé Connect à partir des exigences citées dans les DSR, il faut s’appuyer sur la table de correspondance suivante :

Cette réponse vous a-t-elle été utile ?

Les infrastructures de gestion de clés (IGC) dédiées au secteur santé respectent des procédures rigoureuses de recueil des données d’identification professionnelle avec les autorités compétentes (autorités d’enregistrement du RPPS, etc.).

Elles émettent des certificats électroniques logiciels ou des certificats électroniques confinés dans les cartes de la famille CPS.

Enfin, elles assurent la publication de ces certificats et la prise en compte de leur révocation, signalée aux applications utilisatrices par des listes de révocation de certificats.

Cette réponse vous a-t-elle été utile ?

Deux enjeux majeurs sont associés à la mise en œuvre de l’IGC-Santé :

- assurer la sécurité des clés privées et des certificats émis par l’ANS : il faut veiller à limiter l’accès à ces clés privées et qu’elles ne puissent pas être dupliquées ni installées sur plusieurs équipements ;

- assurer la continuité de service : de nombreuses applications de santé utilisaient les certificats émis par les deux anciennes IGC-CPS, qui ne sont plus actives depuis Janvier 2021. Elles doivent prendre en compte les nouveaux certificats émis par l’IGC-Santé.

En plus, les certificats émis par l’IGC-Santé respectent les règles habituelles de sécurité (analyse de risque, politique de sécurité), les "Politiques de Certification", et ils sont conformes aux référentiels de la PGSSI-S.

Cette réponse vous a-t-elle été utile ?

Les guides de la PGSSI-S n’ont pas vocation à être opposables. Leur prise en compte aussi complète que possible est toutefois fortement conseillée, d’une part afin de permettre une sécurisation des produits et services à la hauteur des enjeux du secteur médical, médico-social et social et des exigences fixées par le code de santé publique et par le RGPD, d’autre part afin de faciliter la conformité aux exigences de référencement, labellisation ou certification dans ce domaine.

Cette réponse vous a-t-elle été utile ?

La PGSSI-S s’applique aussi bien au secteur public qu’au secteur privé, aux professionnels de santé, du médico-social et social, aux établissements de soin et aux offreurs de service.

De manière générale, la PGSSI-S s’applique dés que des données de santé à caractère personnel sont manipulées.

En tant que patient, la PGSSI-S permet d’avoir confiance dans les systèmes numériques de santé.

Cette réponse vous a-t-elle été utile ?

Une FAQ est à votre disposition sur une page dédiée :

Cette réponse vous a-t-elle été utile ?

La PGSSI-S s’applique à l’ensemble des systèmes d'information ou des services ou outils numériques mis en œuvre par des personnes physiques ou morales de droit public ou de droit privé, y compris les organismes d'Assurance Maladie, proposés par voie électronique, qui concourent à des activités de prévention, de diagnostic, de soin ou de suivi médical, médico-social ou social, ou à des interventions nécessaires à la coordination de plusieurs de ces activités.

Dès lors, afin que ces systèmes d’information puissent être conformes à la PGSSI-S :

- les produits fournis par les éditeurs et les industriels qui sont destinés à faire partie de tels systèmes d’information doivent être conçus pour être conformes à la PGSSI-S ;

- les activités internes ou prestation de service des éditeurs et des industriels participant à la conception, au développement, à la construction, à la distribution, à l’hébergement, à l’installation, à l’exploitation, à la maintenance ou à la mise au rebut de ces solutions doivent être menées en conformité avec la PGSSI-S.

Cette réponse vous a-t-elle été utile ?

Pour pouvoir s’authentifier et accéder au téléservice INSi, il est obligatoire, à l’heure actuelle, d’être doté d’une carte CPx nominative. Trois types de CPx fonctionnent : la CPS, la CPE et la CPF.

Cette réponse vous a-t-elle été utile ?

Une fois la Cryptolib CPS installée et la WebExtension CPS activée dans Firefox, il est nécessaire d'appliquer la configuration suivante à ce navigateur :

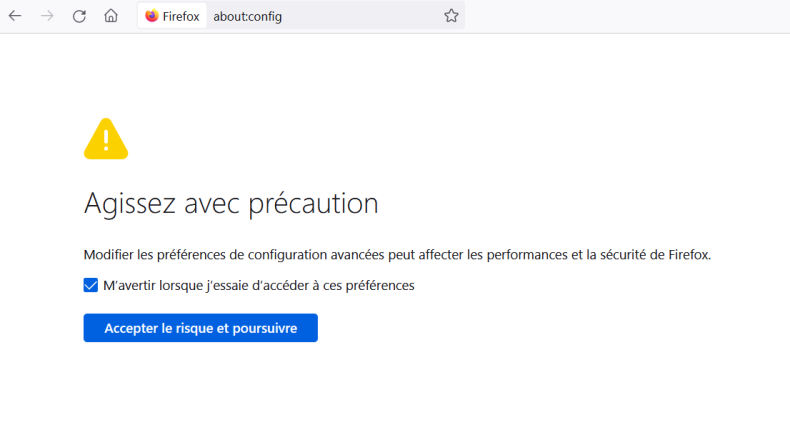

- saisissez about:config dans la barre d'adresse ;

- sélectionnez Accepter le risque et poursuivre ;

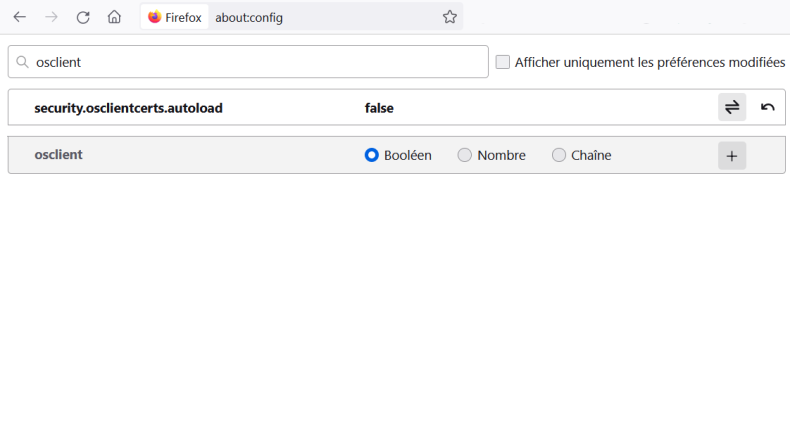

- saisissez osclient dans la barre de recherche ;

- positionnez la valeur du paramètre security.osclientcerts.autoload à false.

Cette réponse vous a-t-elle été utile ?

Les cartes CPx produites avant décembre 2020 ont une puce sans contact protégée en écriture.

Les nouvelles cartes CPS R3V3 produites depuis décembre 2020 embarquent une puce Mifare Desfire. Ces cartes permettent de stocker des secrets (clé cryptographique pour le protocole Mifare Desfire).

Toutes les informations sont disponibles dans le Guide de mise en œuvre de la partie sans contact des cartes CPx.

Il existe un point de vigilance sur les données que l’on écrit dans la zone de la puce autorisée en écriture.

Il est fortement déconseillé d’utiliser cette zone de la puce autorisée en écriture pour stocker des droits d’accès. L'ANS conseille l’utilisation de l’ANSSI, qui préconise les usages en mode connecté avec un lecteur « transparent » qui ne participe pas au protocole cryptographique lors de l’authentification du badge. Seule l’unité de Traitement Logique (UTL) participe au protocole cryptographique.

L’ANSSI déconseille les configurations avec un badge « intelligent » qui permet une double authentification en coupure avec l’UTL.

Toutes les recommandations sur la sécurisation des systèmes de contrôle d'accès physique et de vidéoprotection sont disponibles dans le guide des "Recommandations sur la sécurisation des systèmes de contrôle d’accès physique et de vidéoprotection"

Cette réponse vous a-t-elle été utile ?