Votre question concerne quel type d'offre ?

Votre question concerne quel couloir Ségur ?

Votre question concerne quel dispositif Ségur ?

Votre question concerne quel produit ou service produit?

Votre question concerne quelle thématique ?

L'ensemble des preuves à soumettre pour démontrer la conformité à la section MSS doit impérativement provenir de la solution candidate elle-même. Exception faite des preuves MSS.02, MSS.17 & MSS.27 : les lignes de codes peuvent être reprises de l'éditeur de la solution tierce. Les identifiants des traces et des logs (…) produits lors de la validation de la conformité au référentiel socle MSSanté #2 doivent être ceux de la solution candidate au référencement TLC.

Cette réponse vous a-t-elle été utile ?

L’exigence MSS.02 est la suivante : "Le client de messageries MSSanté du Système DOIT vérifier que le certificat présenté par l’opérateur MSSanté n’est pas expiré, "conformément au référentiel socle MSSanté #2 (Clients de Messageries Sécurisées de Santé) [MSS1]."

Pour répondre à l’exigence MSS.02, le candidat peut transmettre l’identifiant d’exécution du cas de test réalisé dans le cadre de l’exigence MSS.10.

Cette réponse vous a-t-elle été utile ?

Le référentiel d’imputabilité définit les moyens utilisables pour :

- assurer la traçabilité des actions réalisées vis-à-vis d’un SI de santé ;

- garantir la valeur des traces enregistrées ;

- contrôler l’usage fait de ce SI de santé.

Cette réponse vous a-t-elle été utile ?

Ce logiciel permet l'interfaçage entre des applications informatiques telles que le Portail médecins Vivoptim et la carte CPS.

Cette réponse vous a-t-elle été utile ?

Les traces fonctionnelles rendent compte des actions métier de tous les utilisateurs au sein du produit.

Le contenu de ces traces est propre à chaque application et doit rendre compte de façon explicite de l’action fonctionnelle métier réalisée.

Ces traces sont générées par le produit à l’occasion d’événements significatifs comme :

- la connexion à l’application ;

- le dépôt d’un document dématérialisé ;

- l’envoi d’un message électronique ;

- la diffusion d'une identité validée ;

- la création d'une note de visite ;

- la consultation des bonnes pratiques sur la prise en charge d'un patient polypathologique.

Cette réponse vous a-t-elle été utile ?

La PGSSI-S est un ensemble de référentiels d’exigences et de guides de bonnes pratiques qui constitue un cadre commun de sécurité des SI du secteur de la santé.

L’espace « Politique générale de sécurité des systèmes d’information de santé » sur le site de l’ANS présente de façon détaillée l’ensemble du corpus.

Cette réponse vous a-t-elle été utile ?

Le référentiel de force probante des documents de santé vise à décrire les moyens nécessaires à assurer la valeur probante des documents de santé.

Pour tous les produits qui produisent ou modifient des documents de santé il est nécessaire de se référer à ce référentiel.

Cette réponse vous a-t-elle été utile ?

Pour pouvoir s’authentifier et accéder au téléservice INSi, il est obligatoire, à l’heure actuelle, d’être doté d’une carte CPx nominative. Trois types de CPx fonctionnent : la CPS, la CPE et la CPF.

Cette réponse vous a-t-elle été utile ?

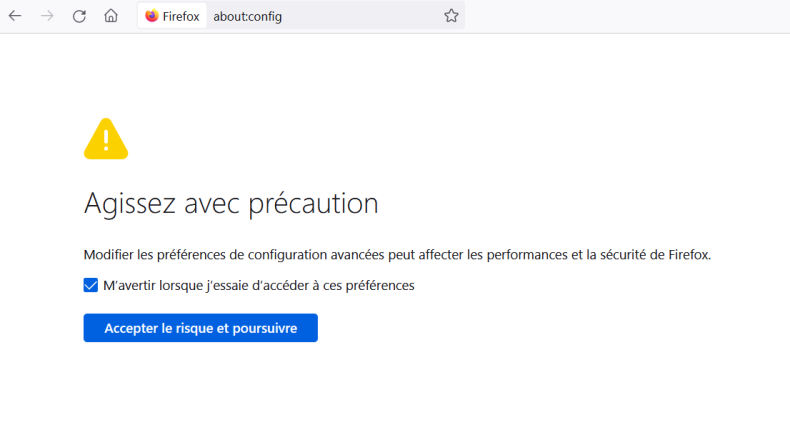

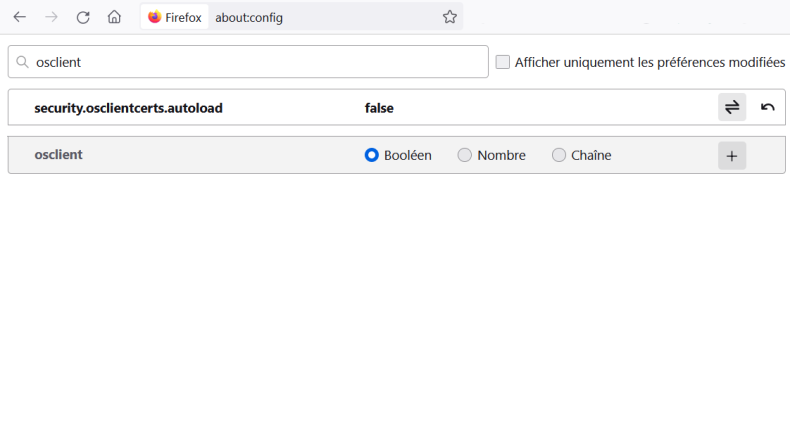

Une fois la Cryptolib CPS installée et la WebExtension CPS activée dans Firefox, il est nécessaire d'appliquer la configuration suivante à ce navigateur :

- saisissez about:config dans la barre d'adresse ;

- sélectionnez Accepter le risque et poursuivre ;

- saisissez osclient dans la barre de recherche ;

- positionnez la valeur du paramètre security.osclientcerts.autoload à false.

Cette réponse vous a-t-elle été utile ?

Les cartes CPx produites avant décembre 2020 ont une puce sans contact protégée en écriture.

Les nouvelles cartes CPS R3V3 produites depuis décembre 2020 embarquent une puce Mifare Desfire. Ces cartes permettent de stocker des secrets (clé cryptographique pour le protocole Mifare Desfire).

Toutes les informations sont disponibles dans le Guide de mise en œuvre de la partie sans contact des cartes CPx.

Il existe un point de vigilance sur les données que l’on écrit dans la zone de la puce autorisée en écriture.

Il est fortement déconseillé d’utiliser cette zone de la puce autorisée en écriture pour stocker des droits d’accès. L'ANS conseille l’utilisation de l’ANSSI, qui préconise les usages en mode connecté avec un lecteur « transparent » qui ne participe pas au protocole cryptographique lors de l’authentification du badge. Seule l’unité de Traitement Logique (UTL) participe au protocole cryptographique.

L’ANSSI déconseille les configurations avec un badge « intelligent » qui permet une double authentification en coupure avec l’UTL.

Toutes les recommandations sur la sécurisation des systèmes de contrôle d'accès physique et de vidéoprotection sont disponibles dans le guide des "Recommandations sur la sécurisation des systèmes de contrôle d’accès physique et de vidéoprotection"

Cette réponse vous a-t-elle été utile ?