Votre question concerne quel type d'offre ?

Votre question concerne quel couloir Ségur ?

Votre question concerne quel dispositif Ségur ?

Votre question concerne quel produit ou service produit?

Votre question concerne quelle thématique ?

Si vous effectuez un montage (utilisation d’une solution tierce déjà certifiée), vous n’avez pas à effectuer de demande de certification auprès du CNDA sauf dans le cas d'une homologation EAI, les LPS intégrant un moteur doivent obtenir une homogation auprés du CNDA. Vous pouvez communiquer à l'ANS le NIL de cette solution tierce lors de votre demande de référencement.

Cette réponse vous a-t-elle été utile ?

Dès l'entame de votre parcours de référencement Ségur, il est nécessaire d'avoir débuté les démarches d'homologations auprès du CNDA. Votre inscription auprès du CNDA vous permettra d'obtenir des éléments nécessaires à la complétion de votre dossier administratif de votre candidature Ségur.

Les éléments attendues, à obtenir auprès du CNDA, dans le cadre du dépôt de votre dossier administratif, au sein de l'étape 2 "Eligibilité" de votre parcours Convergence sont les suivants :

- Numéro NIE / NIL (Numéro d'Identification Editeur et Numéro d'Identification Logiciel).

- Une preuve de dépôt d'une demande d'obtention des labellisations CNDA.

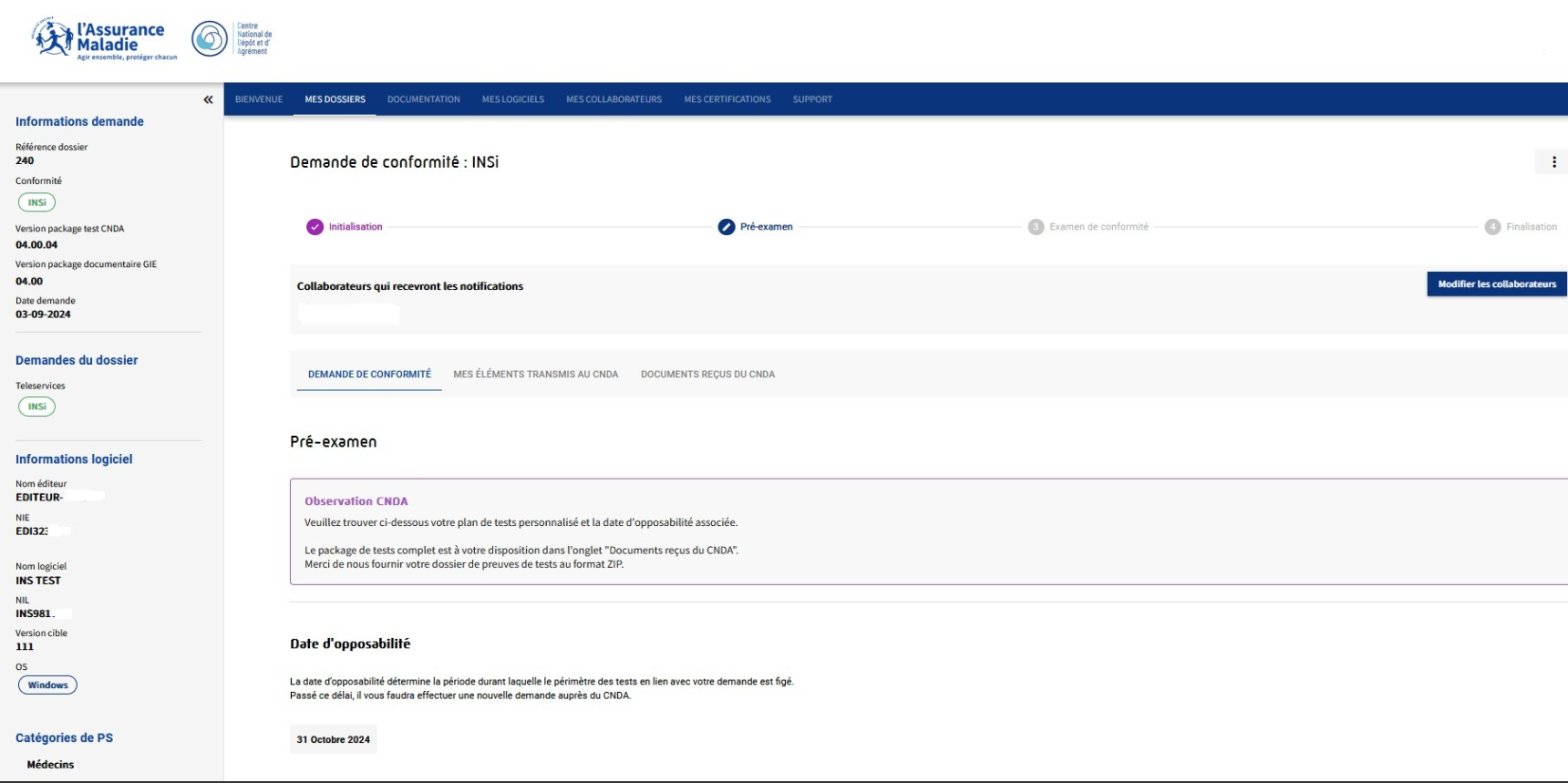

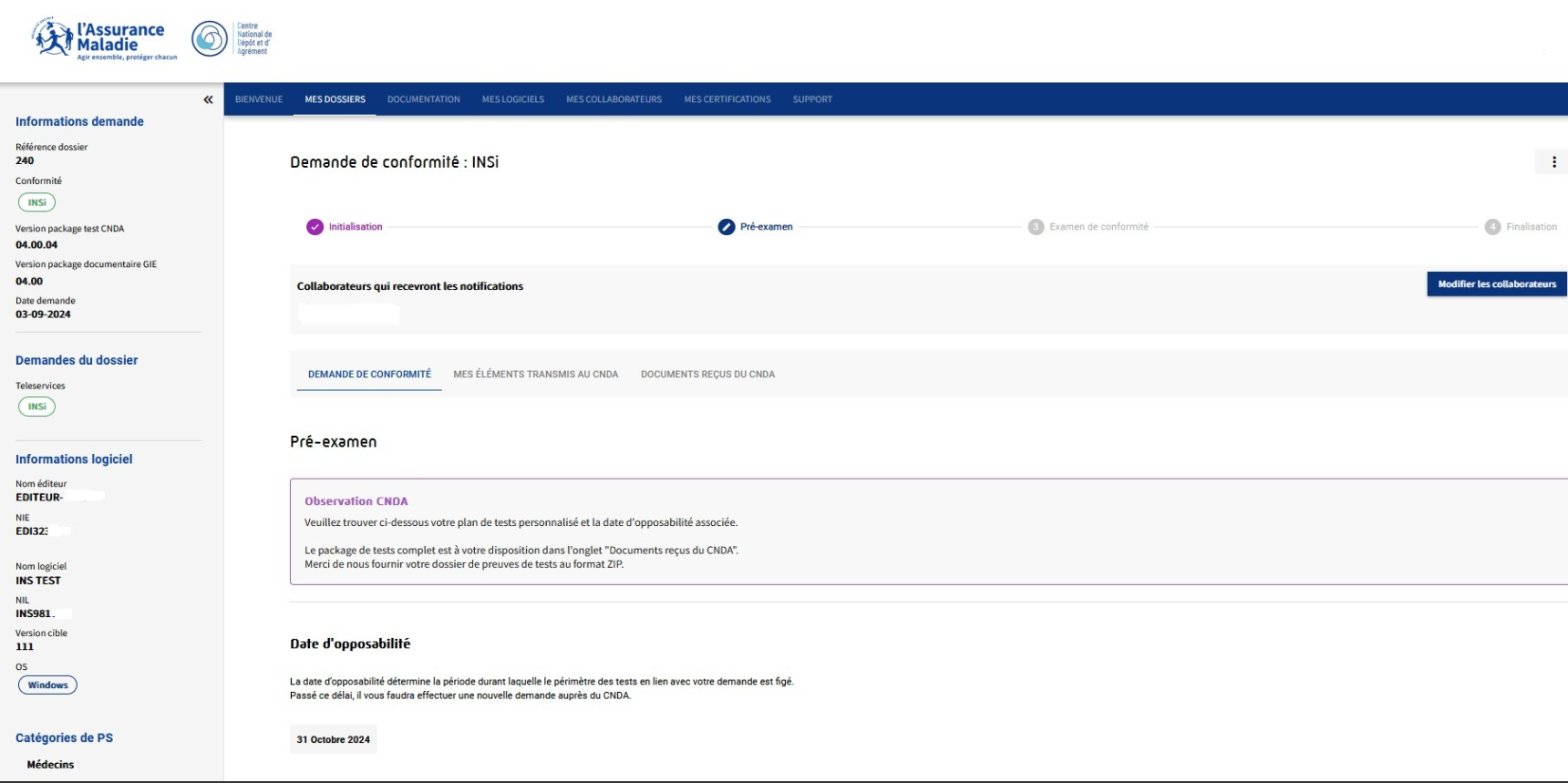

Pour cette dernière, vous avez la possibilité de fournir à l'ANS une copie d'écran de votre espace personnel CNDA indiquant que votre demande de conformité est au minimum au statut "Pré-examen" (exemple ci-dessous).

Cette réponse vous a-t-elle été utile ?

Deux références sont indispensables pour ouvrir votre dossier de référencement :Le NIE et le NIL. Ces deux références sont fournies lors de l'ouverture de votrre dossier au CNDA. Concernant le NIL, il s'agit d'un identifiant fourni lorsque vous “créez votre logiciel au CNDA”. Cet élément est alors renseigné sur la convention de Référencement ANS. Au cas où vous ne disposez pas de cette information, vous pouvez contacter la gestion Relation Client CNDA depuis votre espace personnel CNDA

Cette réponse vous a-t-elle été utile ?

Deux moyens de contact vous sont proposés :

Cette réponse vous a-t-elle été utile ?

Le test doit être daté de moins d'un an.

Cette réponse vous a-t-elle été utile ?

Le mode d'hébergement est pris en compte au niveau des exigences SSI ainsi que des points de contrôle du test d'intrusion dans le cas où un industriel ou un tiers sous sa responsabilité assure l'hébergement de tout ou partie des composants du système, ou fournit tout ou partie du système sous forme de service (SaaS).

En revanche, les OS ne sont pas pris en compte dans les exigences SSI.

Cette réponse vous a-t-elle été utile ?

Le choix du responsable de la sécurité dépend de la structure de l'éditeur. Cela implique d'identifier les personnes qui ont les compétences et l'expertise pour prendre en charge la sécurité de la solution. Il peut s'agir de responsables sécurité, de développeurs sécurité expérimentés, d'architectes sécurité, etc.

Cette réponse vous a-t-elle été utile ?

La désignation des personnes responsables de la sécurité des produits nécessite les étapes suivantes :

- Identifier les exigences spécifiques de votre produit en matière de sécurité ;

- Évaluer les compétences et l'expérience des membres de votre équipe ;

- Désigner les responsabilités en matière de sécurité en fonction des compétences des membres de l'équipe ;

- Formaliser ces responsabilités dans les rôles et responsabilités de l'équipe.

Cette réponse vous a-t-elle été utile ?

Des recommandations sur la désignation des responsabilités en matière de sécurité sont fournies dans diverses ressources, notamment le guide d'hygiène de l'ANSSI, la PGSSI-S de l'ANS et la norme ISO 27002.

Cette réponse vous a-t-elle été utile ?

La désignation d'acteurs responsables de la sécurité apporte plusieurs avantages, notamment :

- Une meilleure gestion des risques de sécurité ;

- Une responsabilité claire pour les problèmes de sécurité ;

- Une amélioration de la coordination des activités de sécurité ;

- Une sensibilisation accrue à la sécurité au sein de l'équipe de développement ;

- Une conformité aux normes de sécurité.

Cette réponse vous a-t-elle été utile ?

La négligence dans la désignation des responsables de la sécurité peut entraîner un certain nombre de risques, notamment :

- Des failles de sécurité non détectées ;

- Des retards dans la réponse aux incidents de sécurité ;

- Un manque de coordination dans la gestion des risques ;

- Une faible sensibilisation à la sécurité au sein de l'équipe.

Cette réponse vous a-t-elle été utile ?

L'exigence a pour objectif de vérifier si une sensibilisation générale aux enjeux et aux risques à la SSI est menée auprès des équipes du système (équipes de conception, de développement, d'installation, d'exploitation, d'administration, de maintenance, de support, etc.). Il est préconisé d'effectuer cette sensibilisation à minima annuellement pour l'ensemble des équipes et pour chaque nouvel arrivant. Cette sensibilisation peut être effectuée par des équipes de l'éditeur ou des prestataires qu'il choisit librement.

Dans le cas où le système est destiné à traiter des données à caractère personnel, alors la sensibilisation doit intégrer des obligations légales (en particulier le règlement général sur la protection des données) ainsi que des réglementations applicables.

Cette réponse vous a-t-elle été utile ?

La responsabilité de la rédaction du plan d'assurance sécurité du système peut être partagée entre l'éditeur et l'hébergeur ou le fournisseur de services SaaS, en fonction des accords contractuels. Cependant, il est essentiel que ce plan soit clairement et doit contenir :

- Le cadre juridique : les références légales, les réglementations et les obligations contractuelles liées à l'hébergement du système, en précisant les responsabilités et les droits des parties impliquées, etc. ;

- Les mesures de sécurité : les dispositions et les procédures de sécurité mises en place pour protéger le système hébergé (ex: contrôles d'accès, protection des données, etc.) ;

- Les engagements entre l'hébergeur et la structure utilisatrice comme par exemple des garanties de disponibilité, des délais de réponse en cas de problème, des mesures de résilience en cas de panne, etc. ;

- L'environnement de mise en œuvre du système : il s'agit de décrire l'environnement technique et opérationnel dans lequel le système doit être déployé (ex: configuration réseau, connectivité, etc.).

Cette réponse vous a-t-elle été utile ?

Un "standard de développement sécurisé" est un ensemble de lignes directrices, de bonnes pratiques que les développeurs devraient suivre pour garantir la sécurité d'un système. Il peut provenir de différentes sources (ex : guide de l'ANSSI, documentation interne, OWASP, PGSSI-S, etc.). Il comprend des recommandations sur la vérification de la qualité du code, la gestion de l'obsolescence des bibliothèques, la sécurisation de la plateforme système, et bien d'autres aspects liés à la sécurité. Il est essentiel car il permet de réduire les vulnérabilités potentielles, les failles de sécurité et les risques de cyberattaques, assurant ainsi la sécurité du système.

Cette réponse vous a-t-elle été utile ?

La réalisation d’un audit PASSI (conditions de réalisation spécifiques et auditeur certifié PASSI) n’est pas requise. La seule obligation est de faire réaliser le test d'intrusion par un organisme qualifié PASSI (Liste des prestataires de services qualifiés).

NB : Le lien est susceptible de changer si l'ANSSI y apporte des modifications à posteriori.

Cette réponse vous a-t-elle été utile ?

La veille technologique concerne les composants du système tels que les bibliothèques, les logiciels, les dépendances, etc.

Cette réponse vous a-t-elle été utile ?

La responsabilité de garantir le bon fonctionnement de ces processus et de veiller à l'application en temps opportun des correctifs repose sur l'équipe ou la personne chargée de la sécurité informatique de votre système.

Cette réponse vous a-t-elle été utile ?

Les principaux objectifs de la procédure de sauvegarde et de restauration sont de garantir la disponibilité des données essentielles en cas de défaillance du système, de perturbation ou de perte de données.

Cette procédure contribue à la sécurité des solutions en minimisant les risques de perte de données critiques. Elle permet de restaurer rapidement et efficacement les systèmes à un état de fonctionnement antérieur, réduisant ainsi les temps d'indisponibilité et les impacts potentiels sur la sécurité et la continuité des opérations.

Cette réponse vous a-t-elle été utile ?

La procédure de sauvegarde et de restauration doit contenir des informations détaillées sur la manière de réaliser des sauvegardes efficaces, ainsi que sur la manière de restaurer les données en cas de besoin. Cela peut inclure :

- Les acteurs de la procédure de sauvegarde et de restauration et leur rôles (RACI) ;

- La fréquence de sauvegarde ;

- Le plan de sauvegarde mis en place par l'éditeur ;

- Le champ d'application (périmètre de la sauvegarde) ;

- Le lieu de stockage des sauvegardes ;

- Les méthodes de sauvegarde (ex: sauvegardes complètes, incrémentielles ou différentielles)

- Les règles de sécurité : les mesures de sécurité sont mises en place pour protéger les sauvegardes (ex: chiffrement des données, l'accès restreint aux sauvegardes,etc.) ;

- Les tests de récupération (champ des tests, fréquence, etc.)

Cette réponse vous a-t-elle été utile ?

Les preuves demandées sont majoritairement de la documentation spécifique à chaque exigence, une attestation sur l'honneur, ainsi que le formulaire du test d'intrusion en particulier pour l'exigence SC.SSI/GEN.18. Elles permettent de vérifier que les processus en question sont bien mis en œuvre et conformes à une démarche SSI.

Cette réponse vous a-t-elle été utile ?